Bonjour,

«C’est principalement la finalité qui nous différencie des hackeurs malveillants»

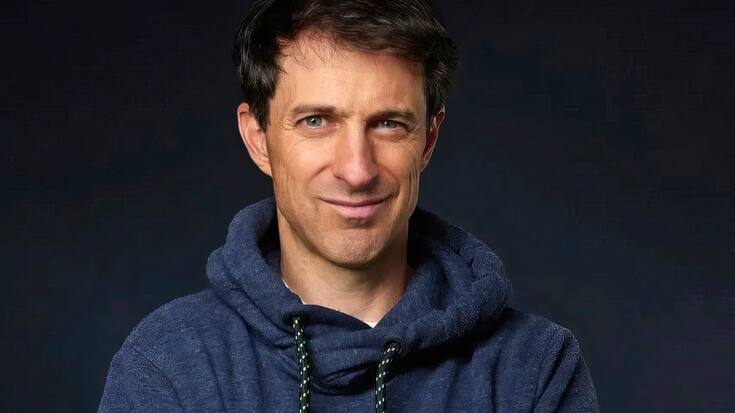

Paul Such a fondé en 2016 la société spécialisée dans le hacking éthique Hacknowledge, récemment rachetée par La Poste. Il nous explique son quotidien.

Publicité

Dès l’enfance, Paul Such s’amusait à démonter des ordinateurs pour en comprendre le fonctionnement. Depuis plus de vingt ans, il «pirate» les entreprises et les institutions pour en exposer les failles. Après avoir fondé puis dirigé la société de cybersécurité SCRT pendant quinze ans avant de la revendre, il crée en 2016 Hacknowledge. Basée à Morges (VD), la PME de 52 employés, récemment rachetée par La Poste, s’est notamment spécialisée dans le hacking éthique.

Que fait un hackeur éthique ou «white hat hacker»?

«Le principe est le même que celui d’un hackeur criminel, ou «black hat hacker», mais l’intention est différente. Dans notre cas, les entreprises sont au courant du piratage, elles nous mandatent, l’objectif étant de découvrir et de réparer les vulnérabilités de leur système. Un hackeur malveillant va les exploiter à ses propres fins. Mais les compétences et les procédés sont les mêmes. C’est toujours grisant de se lancer dans la recherche des failles. C’est principalement la finalité qui change.

Quels sont vos outils?

Nous effectuons des «tests d’intrusion». Cette méthode mobilise les mêmes techniques que les hackeurs malveillants pour pénétrer dans les logiciels et accéder aux données de l’entreprise. Nous cherchons les brèches techniques mais aussi les failles humaines. Ce sont par exemple des e-mails aux pièces jointes truffées de virus que nous envoyons à tous les employés afin de découvrir combien ouvrent l’e-mail dangereux. Ces phases de test ont une durée variable, de deux jours à deux mois, selon la taille de l’entreprise et la quantité de données sensibles qu’elle manie. Plus on passe de temps, plus on peut creuser profondément et repérer ce qu’un pirate trouverait sur le même laps de temps.

Que conseillez-vous aux PME?

Il faut sensibiliser et «reresponsabiliser» les employés. La plupart pensent savoir utiliser correctement l’informatique et négligent les comportements protecteurs. D’autres se dédouanent en se reposant sur les équipes informatiques. Or la cybersécurité est le travail de tous, en continu. Il ne suffit pas d’une intervention pour garder une sécurité optimale dans le temps. Les collaborateurs peuvent être à la fois la pire faille et la meilleure des protections. Lorsqu’ils ne sont pas formés, 50% des employés se font avoir par les procédés d’ingénierie sociale. Formés, 90% repèrent le problème et le signalent.

Il faudrait également mener un test d’intrusion au minimum une fois par an. Une entreprise met en moyenne cent jours à comprendre qu’elle a été piratée. Pendant cette période, les hackeurs peuvent chercher tranquillement les données les plus importantes de l’entreprise avant de lancer leur attaque, par exemple en chiffrant les informations contre rançon.

Que faut-il pour faire un bon hackeur éthique?

De la curiosité et de la détermination. Il faut réfléchir à tous les moyens possibles par lesquels infiltrer l’entreprise. Côté technique, il faut constamment se tenir au courant des nouvelles failles de sécurité, des formes d’attaques afin de rester au même niveau de connaissance que les pirates. Enfin, il faut un casier judiciaire vierge et, dans le cas de Hacknowledge, une résidence sur le sol suisse.

Publicité

Pénurie de main-d’œuvre

Manque à gagnerLa Suisse manquera de 38 700 professionnels de l’informatique d’ici à 2030, selon les dernières projections publiées par ICT Formation professionnelle. Tous les domaines sont concernés, des spécialistes en droit d’internet aux techniciens en cybersécurité, en passant par les développeurs web. Le manque à gagner pour l’économie suisse pourrait s’élever à 31 milliards d’ici à la fin de la décennie, selon un rapport de l’Institut d’études économiques de Bâle.

Adapter la politique

«On ne peut pas laisser les entreprises relever le défi de la cybersécurité seules.» Jean-Henry Morin (photo), directeur du programme de bachelor du Centre universitaire d’informatique de l’Université de Genève, appelle les pouvoirs publics à agir plus vite pour armer la jeune génération face aux défis du numérique. Pour lui, cette transition ne peut s’effectuer que par la formation, «et le temps presse, d’autant que si une politique est effectivement adoptée, elle mettra au minimum une génération avant que l’on en perçoive les premiers résultats».

«On ne peut pas laisser les entreprises relever le défi de la cybersécurité seules.» Jean-Henry Morin (photo), directeur du programme de bachelor du Centre universitaire d’informatique de l’Université de Genève, appelle les pouvoirs publics à agir plus vite pour armer la jeune génération face aux défis du numérique. Pour lui, cette transition ne peut s’effectuer que par la formation, «et le temps presse, d’autant que si une politique est effectivement adoptée, elle mettra au minimum une génération avant que l’on en perçoive les premiers résultats».

Ouvrir la branche aux CFC

«Il faut rendre le métier plus attrayant pour les jeunes et élargir l’offre de formations, plaide Sylvain Pasini, professeur en sécurité de l’information à la HEIG-VD. Les jeunes devraient avoir accès à une variété de voies ouvrant à différents types de postes dans le secteur de la cybersécurité, sans être forcés de suivre des études d’ingénieur.» Un avis partagé par Lennig Pedron, directrice de Trust Valley: «La formation professionnelle serait un excellent moyen de répondre à la demande croissante en analystes, notamment.»

«Il faut rendre le métier plus attrayant pour les jeunes et élargir l’offre de formations, plaide Sylvain Pasini, professeur en sécurité de l’information à la HEIG-VD. Les jeunes devraient avoir accès à une variété de voies ouvrant à différents types de postes dans le secteur de la cybersécurité, sans être forcés de suivre des études d’ingénieur.» Un avis partagé par Lennig Pedron, directrice de Trust Valley: «La formation professionnelle serait un excellent moyen de répondre à la demande croissante en analystes, notamment.»

Cybersécurité: PME, préparez la riposte!

En Suisse, une PME sur trois a déjà été victime d’une cyberattaque. Les cas explosent et les dégâts se chiffrent en millions. Retrouvez des témoignages et des conseils d'experts pour lutter contre ce fléau. A lire sur le même sujet:A propos des auteurs

A propos des auteurs

Publicité